Heartbleed ranljivost in varnost slovenske državne uprave

Pred kratkim so varnostni raziskovalci odkrili eno večjih varnostnih ranljivosti v tem letu, nekateri so celo mnenja, da gre za ranljivost desetletja. Gre za ranljivost poimenovano Heartbleed. Ranljivost oz. napaka v programski kodi kriptografske knjižnice OpenSSL, ki se na številnih spletnih straneh uporablja za šifriranje spletnih komunikacij, pa tudi elektronske pošte, VPN omrežij, aplikacij za neposredno sporočanje, itd., napadalcem omogoča pridobitev neposrednega dostopa do pomnilnika na strežniku. Posledično napadalec lahko kjub šifriranju pridobi ne samo podatke drugih uporabnikov, vključno z gesli in aktivnimi sejami, pač pa tudi podatke samega strežnika, npr. dnevniške zapise in celo šifrirne ključe. Slednje naj bi bilo po najnovejših ugotovitvah varnostnih strokovnjakov sicer razmeroma težko, ni pa povsem izključeno.

Po nekaterih ocenah je ranljivih vsaj pol milijona spletnih strani, kamor pa niso všteti VPN, poštni in drugi strežniki, niti različne specializirane naprave, kot na primer različni plačilni terminali, telefonske centrale ter drugi namenski sistemi. Mimogrede, ranljivih je tudi več milijonov mobilnih telefonov in tablic z operacijskim sistemom Android 4.4.1., nekateri podatki pa kažejo, da je za ranljivost že dlje časa vedela in jo tudi izkoriščala ameriška tajna služba NSA.

Zato ne spreseneča, da se je tema, ki sicer praviloma zaposluje le ozko računalniško publiko, tokrat prebila tudi v splošne medije.

Tako je slovenski časnik Dnevnik 11. aprila 2014 poročal, da so na Ministrstvu za notranje zadeve pojasnili, da so “informacijski sistemi slovenske javne uprave varni pred morebitnimi zlorabami, saj pomanjkljivega šifrirnega mehanizma OpenSSL ne uporabljajo“, prav tako pa navaja tudi pojasnilo DURS, da varnost njihovega spletnega mesta ni ogrožena, in da “v zvezi s tem nimajo nobenih težav“.

Takšne drzne izjave seveda kar kličejo po podrobnejši analizi. Tako smo si v podrobneje ogledali spletno mesto eDavki (https://edavki.durs.si), ki ga upravlja DURS ter spletno mesto E-uprava (https://e-uprava.gov.si), ki ga upravlja MNZ.

Prva ugotovitev je seveda, da ne eno ne drugo res nista ranljivi za Heartbleed ranljivostjo. A podrobnejši pregled pokaže, da nikakor nista varni. Podrobnosti si oglejmo v nadaljevanju.

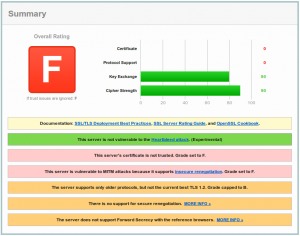

Varnost spletnega mesta eDavki (https://edavki.durs.si)

Digitalno potrdilo spletnega mesta je podpisano s strani overitelja SIGOV-CA, ki ga spletni brskalniki privzeto nimajo shranjenega v shrambi digitalnih potrdil. To je sicer problematično in DURS bi si verjetno lahko privoščil nekaj evrov visok letni strošek overjanja svojega digitalnega potrdila s strani enega izmed zaupanja vrednih overiteljev. Kljub temu pa je ta pomanjkljivost pravzaprav ena manjših na omenjeni spletni strani, potrebno pa je tudi poudariti, da ne pride do izraza, če si uporabniki v svoj brskalnik sami namestimo digitalno potrdilo overitelja SIGOV-CA.

Bistveno bolj problematično je dejstvo, da spletno mesto eDavki uporablja samo starejša kriptografska protokola SSL 3 (tega je celo priporočljivo izključiti) in TLS 1.0, ne pa tudi TLS 1.1 in TLS 1.2. Varnost ob uporabi tega spletnega mesta je zato bistveno slabša, kot bi lahko bila.

Poleg tega je strežnik (nepravilno) nastavljen tako, da omogoča tim. ponovno pogajanje za vzpostavitev SSL seje s strani odjemalca (tim. client-initiated session renegotiation). To napadalcu omogoča tim. napad s posrednikom s pomočjo katerega lahko uspešno pridobi zaupne podatke, ki si jih uporabniki izmenjujejo s spletnim strežnikom.

Strežnik ravno tako ni nastavljen tako, da bi onemogočal BEAST napad. BEAST (Browser Exploit Against SSL/TLS) napad sta leta 2011 prikazala varnostna raziskovalca Thai Duong in Juliano Rizzoplet, napadalcu pa omogoča izvedbo kriptoanalize (dešifriranja šifriranih podatkov) ter posledično rekonstrukcijo sejnega kriptografskega ključa. S tem podatkom nato lahko napadalec npr. ukrade spletni piškotek žrtve ter izvede krajo identitete, itd.

Strežnik tudi ni nastavljen tako, da bi omogočal tim. poudarjeno zaupnost (ang. perfect forward security oz. ang. perfect forward secrecy). Gre za varnostno nastavitev, ki omogoča samodejno spreminjanje šifrirnih ključev vsako novo spletno sejo oz. na določeno časovno obdobje. Če napadalec uspe razbiti enega izmed šifrirnih ključev, bo lahko dešifriral le spletni promet, ki je bil šifriran v dani seji, za vse ostale seje pa bo moral izvesti ponoven (navadno zamuden) napad. S pomočjo tega mehanizma upravljalec spletnega strežnika poskrbi, da je škoda ob morebitnem uspešnem napadu čim manjša.

Podrobnejši pregled nastavitev strežnika je tudi razkril, da eDavki ne uporabljajo kakšnih drugih sodobnejših varnostnih mehanizmov, kot na primer preferenčnega vrstnega reda uporabljenih šifrirnih algoritmov, uporabo HTTP Strict-Transport-Security vzglavij in podobnih mehanizmov, ki občutno povečajo varnost spletnega mesta.

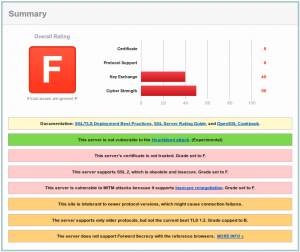

Varnost spletnega mesta E-uprava (https://e-uprava.gov.si)

Podobno kot DURS, tudi MNZ nima denarja za nakup overjenega digitalnega potrdila od enega izmed zaupanja vrednih izdajateljev, oziroma upravitelji spletnega mesta pričakujejo, da si bomo uporabniki v svoj brskalnik sami namestili digitalno potrdilo overitelja SIGOV-CA. A hiter varnostni pregled tega spletnega mesta pokaže, da varnost portala E-uprava še nekoliko bolj odstopa od “varnostnih standardov” eDavkov. Žal v negativnem smislu.

E-uprava vsebuje večino varnostnih pomankljivosti, kot smo jih lahko zaznali na eDavkih (razen ponovnega pogajanja za vzpostavitev SSL seje s strani odjemalca), poleg njih pa smo na tem mestu odkrili še nekaj dodatnih. Spletna stran namreč poleg TLS 1.0 in SSL 3 podpira tudi močno zastarel in ranljiv protokol SSL 2. Spletni strežnik podobno kot eDavki nima preferenčnega vrstnega reda uporabljenih šifrirnih algoritmov, poleg tega pa omogoča uporabo celo skrajno zastarelih šifrirnih algoritmov z zgolj 40-bitnim šifrirnim ključem, ki jih je mogoče relativno hitro razbiti (sodobna spletna mesta uporabljajo 128 ali 256-bitne ključe).

Kako varna sta torej navedena spletna strežnika?

Kvaliteto postavitve obeh HTTPS strežnikov sicer lahko preko spletne storitve SSL Labs preveri vsakdo. Obe spletišči sta bili s strani SSL Labs ocenjeni z najnižjo oceno, F.

Sklenemo lahko, da je kvaliteta postavitve HTTPS povezave na obeh spletiščih katastrofalna, sploh z ozirom na to, da se na ta spletišča redno prenašajo osebni podatki ali podatki, ki predstavljajo davčno tajnost.

Vsekakor ne moremo trditi, da sta spletišči “varni pred zlorabami“, oziroma da njuna “varnost ni ogrožena“. Odsotnost Heartbleed ranljivosti je zato pravzaprav ena redkih, če ne celo edina pozitivna lastnost, ki jo imata navedeni spletišči v varnostnem smislu.

Nekoliko spremenjen članek je bil objavljen tudi na spletnem portalu Podčrto.si.

Ključne besede: HTTPS, kriptografija