Crypto AG, CIA, BND in slovenski Urad vlade za varovanje tajnih podatkov

Washington Post je 11. februarja 2020 objavil zanimiv članek z naslovom “The intelligence coup of the century”, v katerem opisuje kako sta ameriška obveščevalna služba CIA (s sodelovanjem NSA) in nemška obveščevalna služba BND v okviru tajne operacije Thesaurus, kasneje preimenovane v Rubicon, finančno in operativno prevzeli švicarsko podjetje Crypto AG. V internih dokumentih je CIA podjetje imenovala Minerva.

To podjetje je proizvajalo in različnim državam prodajalo šifrirne naprave za zaščito (predvsem) diplomatskih komunikacij. A zaradi “sodelovanja” ameriške CIE in nemške BND, so imele te naprave (oziroma njihovi algoritmi) vgrajene varnostne ranljivosti, zaradi katerih so Američani in Nemci lahko brali večino zaupnih komunikacij strank podjetja Crypto AG. To so bili med drugim Libija, Iran, Indija, Pakistan, Vatikan, Argentina, Alžirija… in da, oh da, najverjetneje tudi Slovenija. Ali kot so zapisali v zdaj razkritem poročilu obveščevalne agencije CIA: “To je bil obveščevalni udar stoletja. Tuje vlade so dobro plačevale ZDA in Zahodno Nemčijo za privilegij, da sta njihova najbolj zaupna sporočila lahko brali vsaj dve (verjetno pa celo pet ali šest) tuji državi”

Skriti lastniški deleži v podjetju Crypto AG pa obveščevalnima agencijama CIA in BND niso prinašali zgolj nadzora nad zasnovo in delovanjem šifrirnih produktov in nadzora nad poslovanjem podjetja (kot razkriva članek, so obveščevalni “botri v ozadju” odločali celo o tem koga naj podjetje zaposli in koga ne, ter kam naj podjetje usmeri svoje prodajnike). Podjetje Crypto AG je bilo namreč pri svojem poslovanju tako uspešno, da sta ameriška CIA in nemška BND s svojima lastniškima deležema služila več milijonske letne dobičke. Ta denar sta agenciji nato uporabili za druge potrebe, med drugim sta ga investirali v vsaj še dve podobni podjetji (eno naj bi bilo švicarsko podjetje Gretag AG, ki je prodajalo konkurenčne šifrirne rešitve in so ga ameriški lastniki leta 2004 likvidirali).

V članku je navedenih kar nekaj zanimivosti. Med drugim, da so Američani zaradi uporabe Crypto AG naprav med iransko krizo s talci leta 1979, v kateri so protiameriško usmerjeni iranski študentje na ameriškem veleposlaništvu v Teheranu kar 444 dni zadrževali 66 ameriških talcev, lahko brali okrog 85 odstotkov šifriranih iranskih in alžirskih sporočil. Ali pa, da jim je uporaba namerno oslabljenih šifrirnih algoritmov Crypto AG naprav leta 1989 pomagala pri lovu na panamskega diktatorja Manuela Antonia Noriega. In seveda, Američani niso prisluškovali samo svojim nasprotnikom, pač pa tudi zaveznikom, kar je glede na v članku razkrite dokumente, večkrat zmotilo njihove nemške partnerje.

Crypto AG je pri svojem “poslovanju” uporabljalo tudi številne precej “inovativne” tehnike. Po eni strani so svoje tekmece skušali kar najbolj očrniti pred potencialnimi kupci (če to ni uspelo, pa so ameriško-nemški lastniki kot je bilo že omenjeno konkurenčna podjetja preprosto kupili in likvidirali), potencialne stranke pa so občasno v nakup “prepričevali” tudi s podkupninami. V članku je naveden primer, kako so Savdsko Arabijo “prepričevali” z dragimi darili v obliki Rolex ur, po uspešno sklenjenem poslu pa je sledilo izobraževanje za delo s šifrirnimi napravami, ki pa se je zaključilo z obiski bordelov. Seveda vse za uspešen posel.

A v nekaterih primerih so stranke (tuje države) uspele ugotoviti, da je bila šifrirna oprema, ki so jo kupili neustrezna. Eden takih primerov je bil Iran, kjer so prodajnega zastopnika podjetja Crpyto AG celo aretirali pod obtožbo vohunstva. Zanimiva in predvsem poučna pa je tudi zgodba z Argentino iz leta 1982 (v tem času je med Argentino in Veliko Britanijo potekala Falklandska vojna).

Argentinci so namreč ugotovili, da je njihova zaupna sporočila uspela prestreči Velika Britanija, zato so od podjetja Crypto AG zahtevali odgovore. A predstavniki podjetja so jih uspeli prepričati, da je NSA verjetno uspela razbiti “zastarelo šifriranje”, ki ga je uporabljala Argentina. Crypto AG jim je nato ponudilo svoj najnovejši, posodobljen in tokrat-pa-čisto-zares “nezlomljiv” izdelek CAG 500. Argentinci so nasedli in kupili novejšo (in seveda tudi dražjo) opremo. ZDA in Nemčija, pa sta lahko poslušali dalje.

Po padcu Berlinskega zidu je nemška BND želela izstopiti iz lastništva Crypto AG. 9. septembra 1993 je CIA od BND odkupila njihov lastniški delež v Crypto AG, in sicer za 17 milijonov ameriških dolarjev. Podjetje je nato uspešno poslovalo dalje, dokler se leta 2018 za izstop ni odločila še CIA. Sedež podjetja Crypto AG je bil leta 2017 prodan nepremičninskemu podjetju, leta 2018 pa je bilo prodano tudi osnovno premoženje podjetja. Po ocenah naj bi CIA ostanke podjetja prodala za nekje med 50 do 70 milijonov USD in s tem s profitom končala svojo uspešno obveščevalno zgodbo.

Ampak zgodba se tukaj seveda ne konča.

Tako kot to velja v drugih državah, tudi slovenska zakonodaja iz področja tajnih podatkov zahteva, da se za obravnavo varovanih podatkov lahko uporabljajo samo tiste šifrirne rešitve, ki jih odobri (akreditira) ustrezen pristojni organ. V Sloveniji akreditacijo šifrirnih rešitev opravlja Urad vlade za varovanje tajnih podatkov.

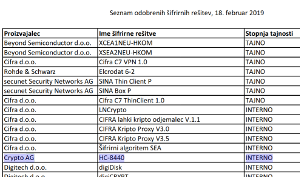

Kot izhaja iz dokumenta “Seznam odobrenih šifrirnih rešitev”, ki ga je 18. februarja 2019 na spletu objavil slovenski Urad vlade za tajne podatke, je slovenski UVTP podjetju Crypto AG odobril šifrirno rešitev za obravnavo tajnih podatkov označenih s stopnjo INTERNO.

Res je sicer, da je oznaka INTERNO najnižja stopnja tajnosti. Po Zakonu o tajnih podatkih se s stopnjo “INTERNO” označi tiste tajne podatke, katerih razkritje nepoklicani osebi bi lahko škodovalo delovanju ali izvajanju nalog organa.

Pa vendar je na mestu vprašanje, ali je šifrirna rešitev podjetja, ki je v lasti obveščevalne službe tuje države lahko kakorkoli ustrezna za uporabo v Sloveniji?

Še posebej zato, ker ozadje podjetja Crypto AG ni postalo znano šele leta 2020 s člankom iz Washington Posta. O sumljivi zgodovini podjetja sem pisal v leta 2006 (!) izdani knjigi Nadzor in zasebnost v informacijski družbi (strani 125 do 128), pred tem pa so o tem podjetju in njegovih povezavah z ameriškimi tajnimi službami že pisali v tuji strokovni literaturi (npr. James Bamford v leta 1983 izdani knjigi The Puzzle Palace) oziroma celo v novinarskih člankih (časopis Baltimore Sun je decembra 1995 o tem objavil raziskovalni članek “Rigging the Game”).

Kot sem zapisal leta 2006 (stran 127):

Vendar so se okrog podjetja spletle številne govorice, češ da je v preteklosti sodelovalo z NSA. V prvi izdaji knjige The Puzzle Palace leta 1982 je Bamford prvič omenil domnevno povezavo med NSA in Crypto AG. Bamford trdi, da je do sredine 50. let 20. stoletja ZDA znala razbiti kriptograme evropskih držav, po letu 1957 pa so se zbali, da bodo to prednost izgubili, saj so v Evropi začeli izdelovati nove in boljše kriptografske naprave. Dokler je NSA lahko nadzorovala izvoz kriptografskih naprav iz ZDA, je lahko obdržala prednost, ko pa so zunaj ZDA nastala neodvisna podjetja z dobrimi kriptografskimi proizvodi, pa se je NSA znašla v težavah. Bamford nato trdi, da se je NSA začela dogovarjati s podjetjem Crypto AG o sodelovanju. Na sestanku, ki ga naj bi imel predstavnik NSA William F. Friedman z direktorjem Crypto AG Wilhelmom Hagelinom, naj bi bil sklenjen dogovor in Hagelin naj bi NSA posredoval podrobnosti o svojih šifrirnih strojih. To naj bi NSA omogočilo, da v precej krajšem času razbijejo kriptograme, narejene s temi napravami (Bamford, 1983: 408). Nadalje Bamford navaja dve izjavi neimenovanih uslužbencev GCHQ in NSA, ki sta trdila, da je bila večina kriptogramov, ki so jih uporabljale države tretjega sveta, takih, da jih je bilo moč enostavno razbiti, saj so na začetku te države uporabljale ročno šifriranje, pozneje pa mehansko, pri čemer so večinoma uporabljale Hagelinove šifrirne stroje. Izjava uslužbenca NSA je bila, da je “Hagelin enostaven” (Bamford, 1983: 499)

Povsem logično je namreč pričakovati, da bodo tajne službe v varnostne produkte skušale vgrajevati stranska vrata oziroma jih skušale varnostno ošibiti (v knjigi navajam več takšnih primerov), saj jim to daje pomembno strateško prednost.

Implementacija šifrirnih algoritmov je v praksi lahko izredno zahtevna. Na samo varnost algoritmov namreč ne vpliva samo dolžina ključa in uporabljeni algoritem, pač pa številni drugi faktorji, recimo uporabljeni generatorji naključnih števil (znan je primer pristranskosti algoritma Dual_EC_DRBG, za katero se je kasneje izkazalo, da je namerno vgrajena).

Ob tem velja spomniti na raziskovalca Adama Younga in Motija Yunga, ki sta leta 1996 in 1997 predstavila zamisel o kleptografiji. Young je opisal metodo SETUP (secretly embedded trapdoor with universal protection – tajno vključena stranska vrata z univerzalno zaščito), ki s pomočjo prirejenega algoritma zgenerira tak par šifrirnih ključev (pri asimetrični kriptografiji), da je na videz (matematično) povsem enak kakor navaden par ključev, poleg tega pa je tudi enako varen, razen pred napadalcem, saj tajno vključena stranska vrata predstavljajo napadalčev javni ključ. Napad SETUP oziroma kleptografija tako napadalcu daje ekskluzivno prednost, saj je zaradi lastnosti prirejenih ključev le-te nemogoče ločiti od neprirejenih. Young in Yung sta pokazala, da je napad mogoče implementirati v RSA, DSA (Digital Signature Algorithm) ter Diffie-Hellmanovo izmenjavo ključev.

Vse to kaže na to, da je kvalitetno šifrirno rešitev težko razviti, še težje pa jo je varnostno preveriti. Ker je kriptografska analiza varnostne rešitve zelo zahtevna - celo za organizacije z velikim številom strokovnjakov iz področja kriptografije in velikimi finančnimi sredstvi - je pri podeljevanju akreditacij šifrirnih rešitev verjetno smiselno upoštevati tudi širšo sliko. Torej, ali šifrirna rešitev prihaja iz zaupanja vrednega okolja (podjetja, države) ali ne.

Če si namreč težko predstavljamo, da bi Slovenija kot članica EU in NATO varnostno akreditirala šifrirno rešitev, ki bi jo razvilo podjetje iz Rusije ali Severne Koreje, je povsem na mestu vprašanje, kako to, da je varnostno akreditacijo dobila šifrirna rešitev podjetja, ki je bilo v preteklosti tarča razmeroma dobro utemeljenih obtožb o povezavah z ameriškimi in nemškimi obveščevalnimi agencijami.

Kakorkoli že. Zgodba Crypto AG in njenih povezav z obveščevalnimi službami je kot kaže končana. Smiselno bi bilo seveda preveriti ali (in kje) v Sloveniji so se, ali se morebiti še vedno uporabljajo rešitve podjetja Crypto AG. A zgodba je zanimiva zlasti zato, ker ima zanimiv poduk.

Vprašanje, ki si ga lahko zastavimo je zato predvsem, katera so danes tista podjetja, katerih rešitve ali storitve morda “upravljajo” skriti lastniki iz obveščevalnih krogov?

Več o tem v kakšnem drugem prispevku, do takrat pa zgolj v razmislek: katera država se predstavlja kot država z najboljšimi zakoni za zaščito zasebnosti in kot varen pristan za vse, ki bi želeli uporabljati varno elektronsko pošto ter zanesljive VPN rešitve? Oh, seveda. To je država, v kateri je imelo sedež tudi podjetje Crypto AG…

Ključne besede: šifriranje, kriptografija, CIA, BND, UVTP, Crypto AG