GCHQ in NSA kradeta šifrirne ključe SIM kartic

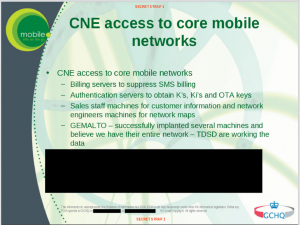

Kot poroča The Intercept, ki je pridobil dostop do novih Snowdnovih dokumentov, so agentje britanske Government Communications Headquarters (GCHQ) in ameriške NSA vdrli v omrežje podjetja Gemalto, ki je eden največjih proizvajalcev SIM kartic, ter pridobili dostop do avtentikacijskih šifrirnih ključev, ki so shranjeni na SIM karticah.

Avtentikacijski šifrirni ključ Ki je 128-bitna spremenljivka, ki služi za avtentikacijo SIM kartice mobilnemu omrežju. Ki je unikaten in določen v procesu tim. personalizacije SIM kartice (takrat se ustvari tudi unikatna ICCID številka, ki je tudi natisnjena na SIM kartici). Ki je shranjen na SIM kartici, njegova kopija pa se nahaja tudi v podatkovni bazi mobilnega operaterja, v tim. Home Location Registru (HLR). Ki ključa sicer iz SIM kartice ni mogoče izpisati, pač pa ima SIM kartica posebno funkcijo RUN GSM ALGORITHM, ki telefonu omogoča, da SIM kartici pošlje podatke, le-ta pa jih podpiše s Ki ključem.

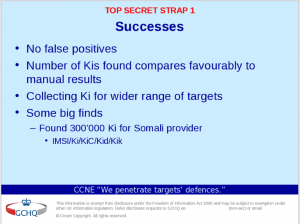

Dostop do Ki ključev je vladnim hekerjem dal možnost popolnega, neopaznega in zelo enostavnega dostopa do mobilnih komunikacij njihovih žrtev. Napadalcu, ki poseduje šifrirne ključe, se ni potrebno ukvarjati z zamudno kriptoanalizo, prav tako pa lahko zelo enostavno dešifrira tudi komunikacije v sodobnejših (4G oz. LTE) omrežjih. Pri tem je pomembno poudariti, da so vladni hekerji podatke za uspešen vdor pridobili tudi s pomočjo operativnega spremljanja, nadzora in vdora v zasebnost Gemaltovih uslužbencev, katerih edina “krivda” je bila ta, da so posedovali za tajne službe zanimive informacije.

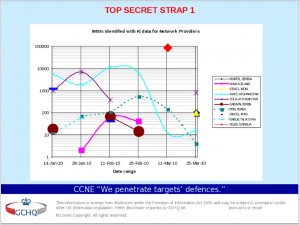

Kot še poroča The Intercept, so nekaj “testnih” (in uspešnih) poizkusih kraje šifrirnih ključev operativci GCHQ in NSA aprila 2010 oblikovali posebno skupino poimenovano Mobile Handset Exploitation Team (MHET). Njen namen je sistematično iskanje ranljivosti v mobilni telefoniji, kar vključuje tudi vdore v omrežja proizvajalcev SIM kartic in omrežja operaterjev. Operativci GCHQ in NSA so pač odkrili zlato jamo in se je sistematično lotili izkoriščati.

Gemalto namreč proizvaja SIM kartice za več kot 450 operaterjev po vsem svetu. Posluje v 85 državah, letno pa proizvede okrog 2 milijardi SIM kartic. Seveda pa lahko domnevamo, da Gemalto ni edini proizvajalec SIM kartic za katerega se zanimajo tajne službe. Glede na to, da bi bila menjava kompromitiranih SIM kartic precej draga in tudi zamudna, sprememba varnostnih protokolov v mobilni telefoniji pa še bolj, o kakršnikoli resni varnosti mobilne telefonije ne moremo več govoriti.

Želimo vam prijetno telefoniranje še naprej…

Ključne besede: GSM, mobilna telefonija, SIM kartica